「国籍・人種を超えた専門知識のあるグローバル人材の育成」と「国境を超えた友情とゆるやかなコミュニティの形成」を目的として、セキュリティに興味を持つ、異なる国の若者がともに学び、友好を深める場としてトレーニングキャンプの場を提供します。

開催概要

| 名 称 | Global Cybersecurity Camp 2018(セキュリティ・キャンプ全国大会修了生限定イベント) |

|---|---|

| 開催日 | 2019年1月21日(月)~1月25日(金)(移動日:1月20(日)日本発、1月26日(土)日本着予定) |

| 開催場所 | BoB Center BoB center is in the "D-Polis Knowledge Industry Center", aka "D-Polis". Address: Daesung, Gasan-dong, Geumcheon-gu, Seoul, Korea (There are D-Polis building A and B, BoB center is in building A.) https://www.google.com/maps/search/Daesung,+Gasan-dong,+Geumcheon-gu,+Seoul,+Korea/@37.4796551,126.8727048,16z |

| 主催 | 韓国:BoB Center ※BoB is a project under KITRI: Korea Information Technology Research Institute |

| 共催 | 台湾:AIS3 (Advanced Information Security Summer School) (https://ais3.org/) シンガポール:Division Zero (Div0) (https://www.div0.sg/) 日本:一般社団法人セキュリティ・キャンプ協議会|Security Camp Committee (https://www.security-camp.or.jp/) |

イベント特別協賛 | パナソニック株式会社、トヨタ自動車株式会社、株式会社ラック |

| 応募資格 | 過去のセキュリティ・キャンプ全国大会修了生(以降、「キャンプ修了生」と略す)(*1)で、日本国内に居住する2019年3月31日時点において25歳以下の大学院生・学生・生徒。 (*1)セキュリティ・キャンプ(2004~2007)、セキュリティ&プログラミングキャンプ(2008~2011)、セキュリティ・キャンプ中央大会2012~2013、セキュリティ・キャンプ全国大会2014~2018のいずれかに参加された方 。 ※但し、全国大会2018のジュニア限定ネットワークゼミの修了者は除く。 |

| 定員 | 日本枠:7~8名程度(4カ国から総勢30名程度の若者が参加予定) |

| 参加費用 | 無料 |

| 交通費、宿泊費、食費 | 無料 ※参加費用・交通費・宿泊費、朝昼晩の食費以外の費用(パスポート取得費用等)は自己負担。 |

| 言語 | 英語(講義スライドはすべて英語、日本語の同時通訳は入りません) 参加国:韓国、台湾、シンガポール、日本 |

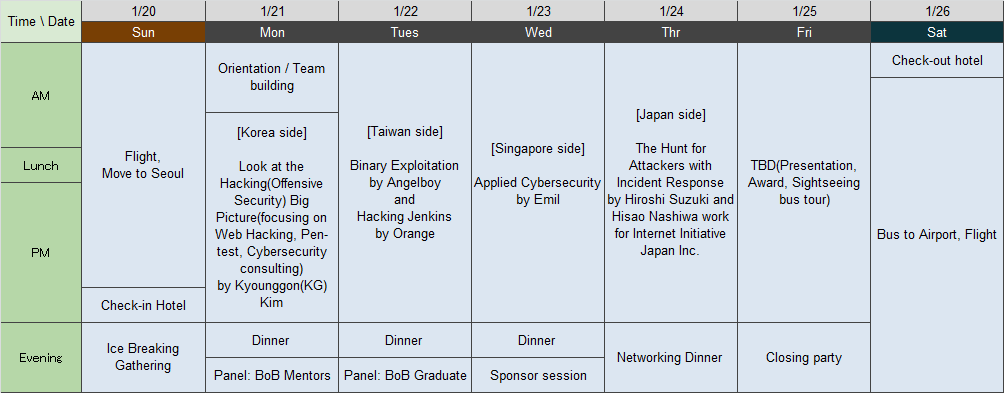

プログラム/Program

1/21(Mon) Training 1 [Korea Side]

| Title | Look at the Hacking Big Picture |

|---|---|

| Lecturer | Kyounggon(KG) Kim |

| Abstract | In the past, hacking was done mainly due to curiosity. Recently, however, there are more nation-state incidents. Hacking, in such cases, are done for the purpose of acquiring vital information, or violating important security elements e.g. tampering of information or paralysing services. If you look at hacking from an information acquisition point of view, you need to have a deep understanding of various security domains e.g. encryption, networks, systems, web, malware, mobile, wireless networks, Internet of Things (IoT), cyber-physical systems (CPS), etc. In this course, we will look at the whole picture of hacking and learn more about web hacking in detail. In addition, the course will cover penetration testing and cybersecurity consulting based on notes and experiences from the field. |

| Outline | ・Hacking Big Picture |

1/22(Tue) Training 2 [Taiwan side]

| Title | Binary Exploitation and Hacking Jenkins |

|---|---|

| Lecturer | Angelboy and Orange |

| Abstract | This course will start with the basic knowledge of binary exploitation and introduction of vulnerabilities that are common in C/C++. Students will then learn how to exploit vulnerabilities discovered. |

| Outline | ・Basic Knowledge |

1/23(Wed) Training 3 [Singapore side]

| Title | Applied Cybersecurity |

|---|---|

| Lecturer | Emil |

| Abstract | This course aims to introduce students to how cybersecurity services are provided and how tools and solutions are operationalised in the industry, and how to apply their cybersecurity knowledge to provide cutting edge cybersecurity services and develop cybersecurity tools and solutions to improve the global cyberspace. |

| Outline | ・Overview of the cybersecurity industry ? services, tools and solutions |

1/24(Thu) Training 4 [Japan side]

| タイトル/Title | インシデントレスポンスで攻撃者を追いかけろ The Hunt for Attackers with Incident Response |

|---|---|

| 講師/Lecturer | 株式会社インターネットイニシアティブ 鈴木博志、梨和久雄 Hiroshi Suzuki and Hisao Nashiwa work for Internet Initiative Japan Inc. |

| 概要/Abstract | 本講義ではまず最初にフォレンジックの基礎知識を学んだ後、CTF形式の実習を通して架空の事案に対するインシデントレスポンスを体験してもらいます。受講者には実事案を基にした標的型攻撃のシナリオを適用したディスクイメージを配布します。コンピュータフォレンジック、マルウェア解析の技術を駆使してそのイメージを解析し、攻撃者がいつ、どのように攻撃を仕掛け、情報を盗みだしたのかを解き明かしてもらいます。受講者は、この演習を通してマルウェア感染に対するインシデントレスポンスや、フォレンジック調査、マルウェア解析などの技術を包括的に学ぶことができます。 Attendees will perform incident response against a fictional case applied a targeted attack scenario through CTF-style challenge. Students will analyze disk images that will be provided and unravel when and how attackers performed the attack and stole information. Participants will learn comprehensive techniques such as incident response, digital forensics and malware analysis. |

| Outline | 1. Introduction (30 min) |

募集要項

GCC2018に日本から参加するための募集要項です。

| 募集要項 | ||

|---|---|---|

| 参加条件 | 以下の4つの条件をすべて満たす方

|

|

| 申込方法 | 申込用紙に必要事項を記入の上、窓口までE-mailにてお申込ください。 ※申込用紙の記入事項に不備があった場合には、受領されない場合がありますので注意してください。 |

|

| 申込窓口 | Global Cybersecurity Camp 2018 申込窓口 |

|

申込締切 |

|

|

参加者決定のお知らせ |

|

|

| 留意事項 |

|

|

講師プロフィール/Bio

鈴木 博志 |

株式会社インターネットイニシアティブ セキュリティ本部 セキュリティ情報統括室。IIJのCSIRTチームであるIIJ-SECTのメンバーであり、社内、顧客のインシデント対応に従事 |

|---|---|

梨和 久雄 |

株式会社インターネットイニシアティブ セキュリティ本部 セキュリティ情報統括室。外資系ベンダーにてIDSなどを用いたセキュリティサービスの導入、運用、分析業務などを経て、2012年にIIJ入社。 IIJのCSIRTチームであるIIJ-SECTのメンバーであり、社内、顧客のインシデント対応に従事。 |

Hiroshi Suzuki is a malware & forensic analyst. His main jobs are malware and vulnerability analysis, threat intelligence, digital forensics, and incident response for his company and its customers. He is especially interested in targeted attacks, its RATs and its attack tools, such as PlugX, Mimikatz and so on. He has over 13 years dedicated to the areas.

Hisao Nashiwa is a threat analyst. His main jobs include incident response, analyzing malware and analyzing network traffic, observing malicious activities over nine years. He is researching cyber crimes such as exploit kits and malware. He has six years of experience and knowledge in analyzing malware.

They work for Internet Initiative Japan Inc. They are members of IIJ-SECT which is the private CSIRT of their company. They are speakers and hands-on trainers for international conferences such as Black Hat (USA, Europe and Asia) and FIRST TC multiple times.

お問い合わせ

本件に関するお問い合わせは以下までお願いいたします。

一般社団法人セキュリティ・キャンプ協議会事務局

〒102-0093 東京都千代田区平河町2-16-1平河町森タワー 株式会社ラック内

TEL 03-6757-0196 FAX 03-6757-0112

Email info@security-camp.or.jp